Pubblicato il 21 aprile 2026

Formazione specialista dei sistemi TIC junior

Scommetti sul tuo futuro e diventa uno/una specialista dei sistemi TIC junior in soli 12 mesi. Inoltre, ricevi uno stipendio! Candidati ora!

Sessioni informative

27.05.2026, 17:15-18:15: Virtuelle Infoveranstaltung LG J 2026/2027 | Besprechung – Teilnehmen | Microsoft Teams

04.06.2026, 11:00-12:00: Virtuelle Infoveranstaltung LG J 2026/2027 | Besprechung – Teilnehmen | Microsoft Teams

Candidati

--> Candidati ora per la formazione die specialista dei sistemi TIC junior!

Qui hai l'opportunità esclusiva di entrare per 12 mesi nel panorama IT più moderno della Svizzera e di seguire una formazione nel campo dell'informatica, beneficiando contemporaneamente di tutti i vantaggi offerti da un impiego fisso e, dopo aver superato l'esame, hai la possibilità di costruirti una carriera a lungo termine qui da noi.

Informazioni sulla formazione

L'anno di formazione mira a offrire delle competenze quale specialista dei sistemi TIC junior con un profilo completo. In questo contesto è prestata particolare attenzione al fatto che la formazione copra tutti gli ambiti specialistici della tecnica dei sistemi TIC come anche che siano acquisite e attuate conoscenze dei metodi agili e della gestione di progetti.

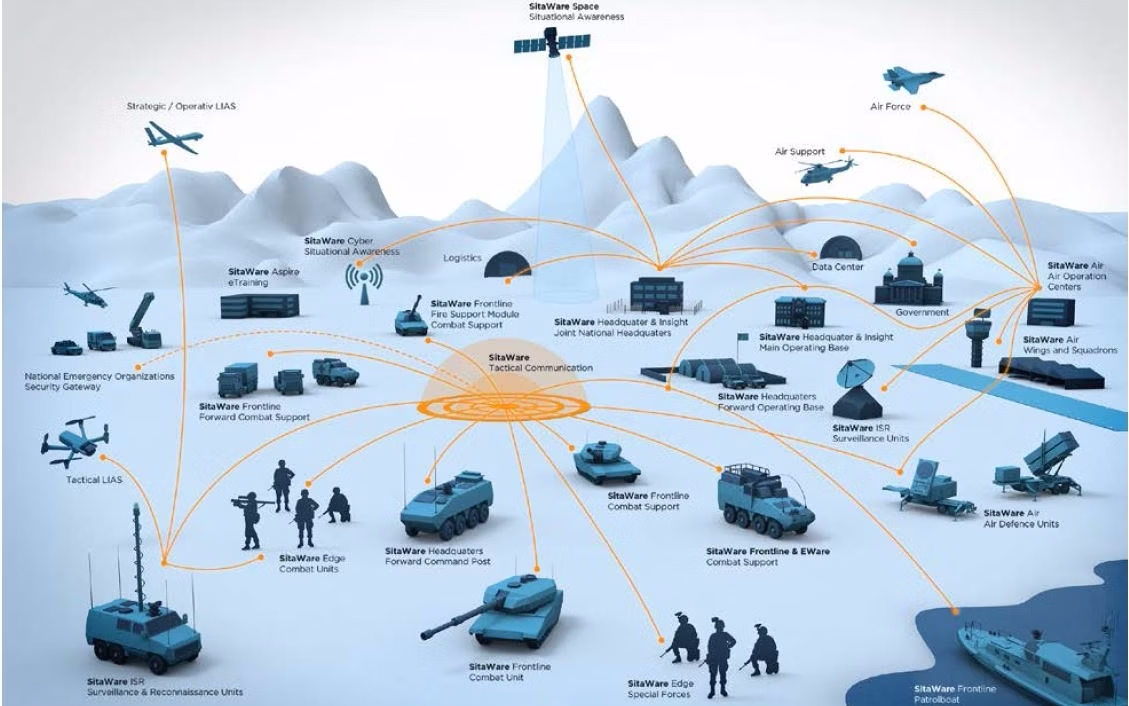

In qualità di diplomato, ti verrà offerto un posto di lavoro presso il Comando Ciber (Cdo Ci) nell'ambito della gestione sicura dei sistemi informatici dell'esercito, del loro monitoraggio e protezione e del loro ulteriore sviluppo. In questo modo entrerai a far parte della spina dorsale dell'informatica dell'Esercito svizzero.

Inoltre sia l’amministrazione pubblica sia il libero mercato del lavoro offrono in misura molto limitata un tale «skill profile» completo. Ne risultano dunque diverse opportunità di carriera per i partecipanti.

La formazione dura un anno (12 mesi).

Corsi, tutorial, laboratori, lavori di progetto e stage.

Ai partecipanti non sono conteggiate spese per l'anno di formazione in qualità di specialista dei sistemi TIC. I partecipanti alla formazione ricevono uno stipendio mensile durante l'anno (calcolato individualmente in base all'età, all'istruzione e all'esperienza lavorativa).

La formazione inizierà il 1° marzo, il 1° luglio e il 1° novembre.

Essa verrà insegnata principalmente presso l'ICT Warrior Academy in Stauffacherstrasse 65, 3003 Berna. Una parte della formazione può essere svolta presso altre località in Svizzera oppure all’estero.

Cisco Certified Network Associate (CCNA), Red Hat Certified System Administrator (RHCSA), HERMES, ITIL Foundation ecc.

È richiesta una delle seguenti qualifiche o conoscenze ed esperienze comparabili:

- Tirocinio completo di informatico/a AFC, mediamatico/a AFC

- Studio (PFZ, uni, SUP) in informatica, fisica, matematica, elettrotecnica, automazione o materie affini

- Sistemi operativi (Windows, Linux, UNIX)

- Tecnica di rete: routing e switching

- Sistemi server e di memorizzazione

- Banche dati

- Middleware

- Automatizzazione e scripting

- Programmazione con Python

- Cibersicurezza

- Monitoring e logging

- Service management IT

- Metodi agili (Scrum, SAFe, Design Thinking)

- Tecniche di risoluzione dei problemi

- Metodi dello sviluppo di software

- Gestione dei progetti

- Compito e organizzazione dell’esercito

- Compito e organizzazione del Comando Ciber

- ITSM Framework del Comando Ciber

- Processi HR e strumenti

- Protezione delle informazioni e sicurezza fisica

Dopo aver concluso la formazione, è previsto il passaggio a un impiego a tempo indeterminato quali specialista dei sistemi TIC del Comando Ciber.

Di seguito è riportata una panoramica della formazione "specialista dei sistemi TIC junior" 2024/25. Ci riserviamo il diritto di apportare modifiche per la formazione 2025/26.

Struttura e processo di base utilizzando l'esempio della formazione 2025.

Blog del anno di formazione junior 2023/24

Il nuovo corso junior dell'ICT Warrior Academy ha preso il via il 01.11.2023 con un gruppo eterogeneo di 17 partecipanti provenienti da diversi ambiti professionali e regioni linguistiche della Svizzera. La settimana è stata caratterizzata da un'accoglienza calorosa, da approfondimenti entusiasmanti su progetti come il Cyber Commando, da istruzioni umoristiche sulla sicurezza e da un'affascinante presentazione sulla produzione di carte d'accesso.

Il nuovo corso junior dell'ICT Warrior Academy (IWA) è iniziato il 01.11.2023 e noi, i 17 partecipanti, ci siamo visti per la prima volta. Veniamo da tutte le regioni linguistiche della Svizzera e abbiamo background professionali molto diversi. Dai macchinisti ai militari in carriera fino alle persone provenienti dal mondo della finanza, all'IWA si trova davvero un'ampia gamma di gruppi professionali. Questo non fa che rendere ancora più stimolante l'incontro e la collaborazione.

Introduzione e primo contatto

La settimana è iniziata con un caloroso benvenuto da parte del team IWA, che si è anche presentato. Una parte del gruppo ha poi partecipato a una visita guidata del sito di Stauffacherstrasse. L'altra parte ha allestito e installato le attrezzature fornite. Al pranzo comune che è seguito, le discussioni erano già vivaci e tutti hanno avuto l'opportunità di scambiare opinioni con i colleghi e il team IWA. Nel pomeriggio sono state rilasciate a tutti i partecipanti le necessarie tessere di accesso. Ognuno ha poi realizzato un flipchart di se stesso e si è presentato agli altri junior.

I dipartimenti si presentano

Il mattino seguente siamo stati accolti da Mikhail Genitsch, vice capo del Cyber Command. Ci ha illustrato il progetto del Cyber Command. Anche Dominik Winter ci ha parlato del suo lavoro nell'innovazione dell'esercito e della visione dell'esercito 2030. Entrambi gli oratori hanno avuto parole di grande ispirazione per l'anno a venire.

Il pomeriggio è stato dedicato a un'introduzione alle istruzioni di sicurezza, e abbiamo potuto iniziare subito con uno scoppio di risate. Céline Herren, la relatrice di questa sezione, aveva distribuito sui tavoli dei codici QR insignificanti che portavano a una pagina di sensibilizzazione dell'esercito. All'inizio della presentazione, abbiamo potuto ridere insieme a coloro che avevano già scansionato i codici per errore. In seguito, non solo abbiamo imparato molto sulle varie istruzioni di sicurezza, ma ci è stato dato anche il background di queste istruzioni. È stato tutto molto emozionante per noi.

Il pomeriggio si è concluso con la presentazione di Rocco De Giovanni e del suo team, che ci hanno illustrato il loro reparto e le nostre carte di accesso personali. Oltre alle informazioni di base sull'utilizzo della carta, abbiamo potuto apprendere molte cose sui certificati depositati e sul processo di produzione delle carte. Per finire, abbiamo assistito a una visita guidata per vedere come la tessera viene prodotta e poi rilasciata al suo proprietario dall'ente di certificazione. Curiosità: fino a poco tempo fa, i consiglieri federali ricevevano le loro tessere da questo organismo di certificazione. A differenza degli enti di certificazione pubblici, ciò significava che erano ben protetti dal pubblico.

Lego Serious Play & E-Learnings

Venerdì mattina abbiamo partecipato a un workshop LEGO Serious Play guidato da Vincenzo ed Emina. È stato un modo divertente per approfondire i nostri obiettivi e mostrarci a vicenda come raggiungerli.

Venerdì mattina abbiamo partecipato a un workshop LEGO Serious Play guidato da Vincenzo ed Emina. È stato un modo divertente per approfondire i nostri obiettivi e mostrarci a vicenda come raggiungerli.Naturalmente, abbiamo anche avuto il tempo di costruire le nostre costruzioni creative con i grandi set LEGO e di confrontarle tra loro. Nel pomeriggio, abbiamo potuto seguire da soli i corsi online del Gruppo Difesa, il che ha reso le cose ancora più semplici.

In poco tempo siamo diventati una squadra solida. Ognuno ha trovato il proprio posto e il proprio ruolo. Come creatore di contenuti, ad esempio, sono responsabile della gestione del blog insieme al mio vice.

In poco tempo siamo diventati una squadra solida. Ognuno ha trovato il proprio posto e il proprio ruolo. Come creatore di contenuti, ad esempio, sono responsabile della gestione del blog insieme al mio vice.Anche altri compiti, come il capoclasse, il responsabile della struttura o il fotografo, sono affidati a uno junior. Non vedo l'ora che arrivino le prossime settimane e sono sicuro che ci conosceremo e capiremo ancora meglio.

di Yanik, studente junior di sistemi ICT

La settimana è iniziata con un'introduzione a BPMN 2.0, seguita da una formazione sulle tecniche di visualizzazione e presentazione. Abbiamo poi assistito a un'emozionante simulazione della missione Apollo 13 e completato con successo un modulo su Windows PowerShell che, nonostante le difficoltà iniziali, ci ha fornito preziose conoscenze e competenze pratiche.

BPMN 2.0

La nuova settimana è iniziata e Bernadeta Müggler di RUAG ha tenuto una presentazione di un giorno su BPMN 2.0, Business Process Model and Notation. Il livello di conoscenza di questo argomento variava notevolmente all'interno del nostro gruppo. Alcuni ci avevano già lavorato, mentre altri avevano poca esperienza. Bernadeta è riuscita a farci familiarizzare con BPMN utilizzando esempi reali ed esercizi interessanti. Abbiamo imparato a rappresentare i processi in modo chiaro e corretto.

Tecniche di visualizzazione e presentazione

Nei giorni successivi, Emina Brkic ci ha mostrato il gene della visualizzazione e la tecnica di presentazione. In questi due giorni siamo stati attivi e abbiamo potuto dare libero sfogo alla nostra creatività.

Nei giorni successivi, Emina Brkic ci ha mostrato il gene della visualizzazione e la tecnica di presentazione. In questi due giorni siamo stati attivi e abbiamo potuto dare libero sfogo alla nostra creatività.Al mattino abbiamo imparato a rappresentare emozioni, persone e molto altro nel modo più semplice possibile, svolgendo anche una serie di esercizi a tal fine. Dopo pranzo, ci siamo esercitati sulle tecniche di presentazione. Per farlo, abbiamo dovuto raccontare una storia in piccoli gruppi e chiedere a un'altra persona dello stesso gruppo di venderla al meglio in plenaria. Un altro esercizio consisteva nel presentare in plenaria una diapositiva di PowerPoint che qualcuno non conosceva e chiedere al volontario di parlarne per almeno 3 minuti e mezzo.

Dopo gli esercizi, ci è stato chiesto di creare una lavagna a fogli mobili e di presentarci. Questa presentazione è stata registrata e poi valutata.

Apollo 13

Il giorno successivo, Christian Peier ci ha fatto assistere a una simulazione della celebre missione spaziale Apollo 13. Sono stati formati due gruppi. A ogni persona del gruppo è stato assegnato un ruolo. Per ogni ruolo sono stati definiti la posizione e i compiti.

Il giorno successivo, Christian Peier ci ha fatto assistere a una simulazione della celebre missione spaziale Apollo 13. Sono stati formati due gruppi. A ogni persona del gruppo è stato assegnato un ruolo. Per ogni ruolo sono stati definiti la posizione e i compiti.Poi è iniziata la simulazione e i gruppi sono stati gettati nella mischia. Le fasi erano in tutto quattro, con compiti diversi per ciascuna. Era importante che ci fosse una buona comunicazione e uno scambio all'interno dei gruppi, in modo che i compiti potessero essere risolti nel modo più rapido ed efficiente possibile. Ogni persona doveva inoltre conoscere il ruolo e i compiti che le erano stati assegnati e agire di conseguenza nelle situazioni pertinenti. Poi è iniziata la simulazione e i gruppi sono stati gettati nella mischia. Le fasi erano in tutto quattro, con compiti diversi per ciascuna. Era importante che ci fosse una buona comunicazione e uno scambio all'interno dei gruppi, in modo da poter risolvere i compiti nel modo più rapido ed efficiente possibile. Ogni persona doveva inoltre conoscere il ruolo e i compiti che le erano stati assegnati e agire di conseguenza nelle situazioni pertinenti. È stata una giornata molto emozionante e istruttiva. Abbiamo imparato molto sullo spirito di squadra, sull'importanza di assegnare ruoli e compiti e sulla comunicazione all'interno dei gruppi.

Windows PowerShell

Il modulo Windows PowerShell ci ha atteso per una settimana. Il modulo è stato tenuto da due nostri colleghi, Libero Latella e Tobias Fierz di letsboot.ch. Dopo un inizio difficile, siamo riusciti a superare l'esame alla fine della settimana.

Il contenuto del modulo consisteva in una breve sezione teorica seguita da esercizi. Inoltre, ci è stato dato il tempo di pensare a un progetto in gruppo o da soli. Avevamo un giorno per completarlo. I risultati del lavoro di progetto comprendevano molti temi diversi: Dai giochi al riconoscimento delle password. Nonostante la brevità del periodo, abbiamo imparato molto e non vediamo l'ora di partecipare ad altri moduli interessanti.

di Sheree, studentessa junior di sistemi ICT

La prima settimana del corso ha fornito una base teorica, integrata da verifiche di apprendimento interattive. Il secondo giorno, i partecipanti hanno avuto il tempo di approfondire le loro conoscenze e di prepararsi per l'esame, che è stato abbastanza fattibile per la maggior parte di loro. Il corso si è concluso con una nota positiva e i partecipanti hanno atteso con ansia il prossimo modulo Red Hat Linux con certificazione.

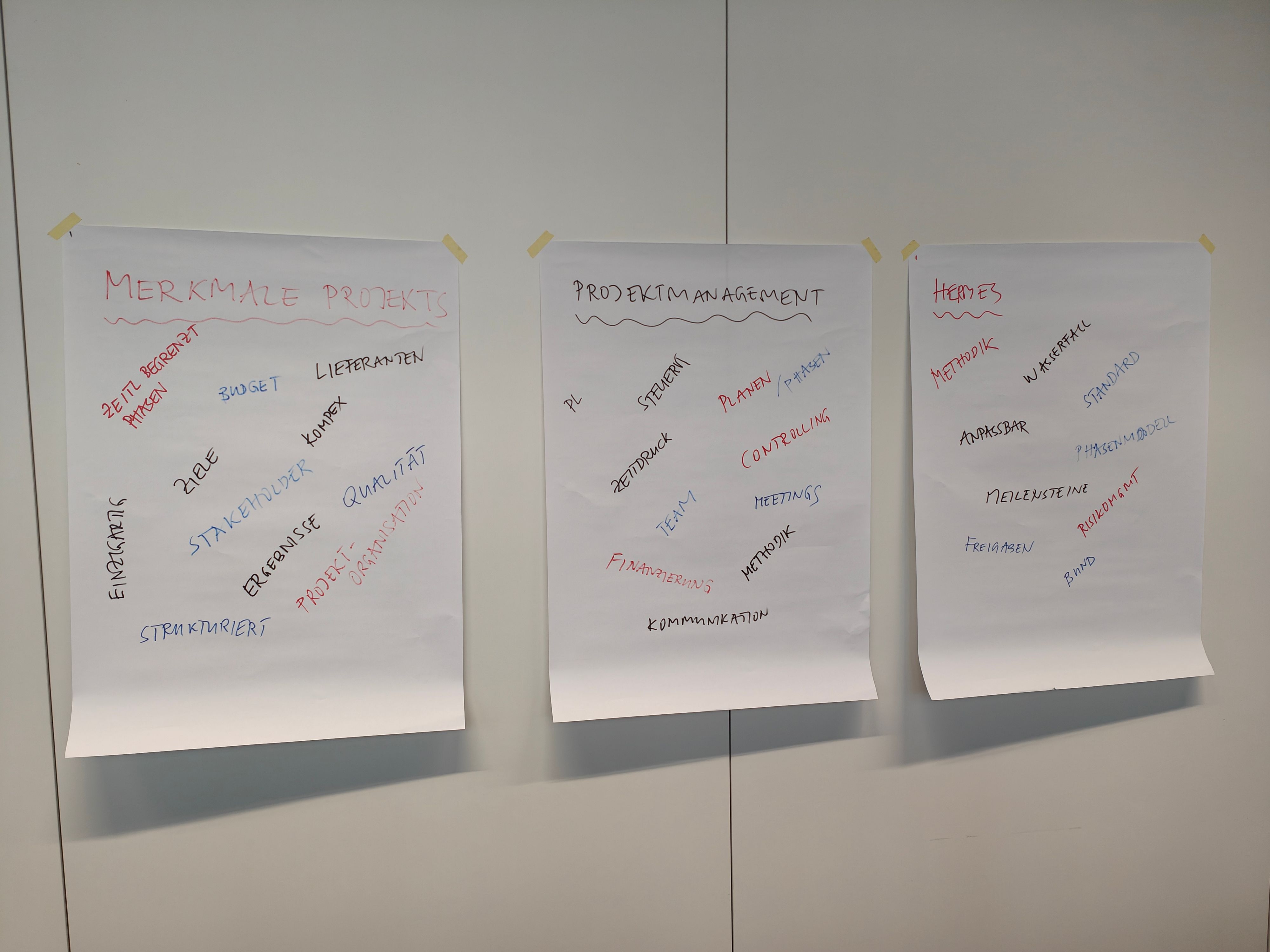

Gestione del progetto

Giorno 1 - Moduli da 1 a 6

Il nostro insegnante Heinz Zaugg si è presentato personalmente a tutti al mattino e ha poi mostrato grande interesse per il livello di conoscenza della classe. Avendo ricevuto i documenti prima del modulo, eravamo impazienti di scoprire la quantità spropositata di quasi 200 lucidi su cui avremmo lavorato in un giorno e mezzo.

Il nostro insegnante Heinz Zaugg si è presentato personalmente a tutti al mattino e ha poi mostrato grande interesse per il livello di conoscenza della classe. Avendo ricevuto i documenti prima del modulo, eravamo impazienti di scoprire la quantità spropositata di quasi 200 lucidi su cui avremmo lavorato in un giorno e mezzo.Abbiamo iniziato definendo termini semplici come «progetto», «organizzazione del progetto» e «Hermes». La giornata è stata ben strutturata dall'inizio alla fine, ma conteneva molta teoria arida. I vari moduli sono stati intervallati da verifiche di apprendimento tramite Kahoot. Questo ha permesso ai partecipanti di verificare i propri progressi di apprendimento.

Alla fine della giornata eravamo tutti esausti, ma avevamo imparato o rivisto molte cose nuove.

Giorno 2 | Moduli 7 e 8 + esame

Il secondo giorno abbiamo avuto un numero molto minore di nuove teorie, ma abbiamo avuto tempo per le domande, il lavoro di gruppo e lo studio personale. È stata quindi una giornata molto più varia. Dopo pranzo, abbiamo avuto il tempo di prepararci per l'esame e di fare le domande finali.

Il secondo giorno abbiamo avuto un numero molto minore di nuove teorie, ma abbiamo avuto tempo per le domande, il lavoro di gruppo e lo studio personale. È stata quindi una giornata molto più varia. Dopo pranzo, abbiamo avuto il tempo di prepararci per l'esame e di fare le domande finali.Dopo una buona preparazione, l'esame è stato gestito molto bene dalla maggior parte di noi. Siamo stati in grado di concludere il corso con una buona sensazione e di attendere con impazienza il modulo Linux.

Linux Red Hat

Introduzione

Il modulo Red Hat Linux è il primo grande blocco che avremo. Siamo tutti in attesa delle prossime settimane. Uno dei motivi è che ci sarà la certificazione di questo modulo. Abbiamo già sentito le prime voci secondo cui il certificato non sarà facile da ottenere.

Il modulo Red Hat Linux è il primo grande blocco che avremo. Siamo tutti in attesa delle prossime settimane. Uno dei motivi è che ci sarà la certificazione di questo modulo. Abbiamo già sentito le prime voci secondo cui il certificato non sarà facile da ottenere.RH124

Il nostro primo giorno inizia con la presentazione di Florian Wamser, il nostro insegnante. Ha fatto un lungo viaggio per poterci insegnare. Ogni giorno attraversa i confini, perché Florian viene da noi dalla Germania. Questo impegno si riflette anche nel suo modo di insegnare. Più si faceva tardi, più voleva insegnarci. Spesso questo era accompagnato da frasi parziali come «Un'ultima cosa», «Possiamo ancora iniziare questo capitolo» o «Se mettiamo il piede sull'acceleratore ancora una volta, sarà comunque sufficiente».

La marea di informazioni è stata una sfida, soprattutto per chi di noi non conosceva Linux prima. Abbiamo completato l'intero modulo RH124 in cinque giorni lavorativi. Questo comprendeva argomenti come la gestione dei server, le reti, i permessi, il file system Linux, il logging, i pacchetti e le informazioni generali su Linux, nonché la gestione degli utenti e dei gruppi.

Sono stati giorni molto emozionanti, ma anche molto faticosi.

RH134

Il giovedì della seconda settimana abbiamo iniziato il corso RHA134. A questo punto, dovremmo aver assimilato tutto ciò che abbiamo imparato finora per poterlo sviluppare. Ci aspettavamo di trattare argomenti come lo scripting, l'automazione, l'analisi dei sistemi e i container.

Il giovedì della seconda settimana abbiamo iniziato il corso RHA134. A questo punto, dovremmo aver assimilato tutto ciò che abbiamo imparato finora per poterlo sviluppare. Ci aspettavamo di trattare argomenti come lo scripting, l'automazione, l'analisi dei sistemi e i container.L'atmosfera generale è rimasta buona, la coesione della classe era eccellente e Florian era motivato al 150% a insegnarci molte cose nuove.

Durante la seconda settimana è diventato molto più chiaro chi aveva conoscenze pregresse e chi no. L'ultimo giorno, persino le prime file non potevano più leggere di sfuggita l'argomento, come era accaduto finora. Oltre 100 diapositive in due ore è il nostro record attuale.

Conclusione

Abbiamo trascorso tre settimane molto emozionanti e intense con Florian. La sera, spesso creavamo meme e li postavamo sulla chat di classe. Si trattava sempre di capire quante conoscenze avremmo potuto assimilare e acquisire prima di essere pronti per la certificazione. La certificazione è prevista per febbraio, e fino ad allora abbiamo ancora molte conoscenze da assimilare.

di Patrick, studente junior di sistemi ICT

Il metodo del design thinking è stato insegnato agli studenti dal Prof. Dr. Patrick Link, che li ha portati a lavorare su vari problemi in gruppo e a seguire l'intero processo. Hanno poi sviluppato soluzioni che hanno presentato e su cui hanno riflettuto alla fine. Il corso Scrum ha offerto un mix di teoria ed esercizi pratici, consentendo agli studenti di familiarizzare con i diversi ruoli di Scrum nel quadro agile.

Design Thinking

Nella settimana 50 abbiamo avuto come ospite il Prof. Dr. Patrick Link della HSLU. Nel corso di quattro giorni, ci ha insegnato il metodo di risoluzione dei problemi del Design Thinking. Come materiale didattico avevamo a disposizione due libri scritti dal docente e dai suoi partner. Presentano una raccolta di diversi approcci e strumenti che possono essere utilizzati nel processo di design thinking. Questi metodi si concentrano sul mondo emotivo del cliente e utilizzano i risultati per sviluppare una serie di idee, che poi vengono ulteriormente sviluppate in prototipi. Il dialogo con il cliente è costante, al fine di migliorare o ampliare la soluzione. Gli strumenti sono modelli grafici progettati per stimolare la creatività o per presentare le informazioni in modo più chiaro. Ad esempio, una mappa di steakholder o un profilo utente.

Ogni giornata consisteva in vari blocchi teorici e lavori di gruppo. I gruppi definiti all'inizio del corso hanno potuto scegliere autonomamente un problema, su cui hanno lavorato nel corso dei quattro giorni.

Ogni giornata consisteva in vari blocchi teorici e lavori di gruppo. I gruppi definiti all'inizio del corso hanno potuto scegliere autonomamente un problema, su cui hanno lavorato nel corso dei quattro giorni.Hanno affrontato tutte le 6 fasi del processo di design thinking (comprendere, osservare, definire, trovare idee, creare prototipi, testare). Sono stati scelti temi come «Aumentare l'attrattiva dell'esercito» o «Migliorare il processo di onboarding del DDPS».

Il lavoro di gruppo è stato molto divertente e piuttosto impegnativo. I problemi che all'inizio sembravano relativamente semplici sono diventati più complessi man mano che si acquisivano nuove conoscenze durante il processo. Per molti, intervistare persone sconosciute sulle idee di prodotto è stato un po' scomodo. Spesso c'era anche il fattore tempo, che costringeva i team a lavorare in modo efficiente e orientato agli obiettivi. L'ultimo giorno, le idee dovevano essere presentate in un pitch davanti a tutta la classe. A questa è seguita una riflessione dei singoli gruppi sul loro processo di apprendimento. Le due presentazioni e l'auto-riflessione sono state valutate, quindi tutti erano molto interessati a ottenere un buon risultato.

Ogni studente ha potuto trarre beneficio dalle lezioni e sono sicuro che molti degli strumenti visti saranno molto utili nella vita lavorativa di tutti i giorni. Il lavoro di gruppo è stato intenso e molto divertente. Si è potuto applicare la teoria insegnata direttamente nella pratica e alla fine si è avuto un prodotto da presentare.

Scrum

Il secondo argomento di questo blog è Scrum, che ci è stato insegnato internamente a IWA da Annina Bachmann. Il blocco di due giorni è stato un misto di teoria e lavoro pratico di gruppo. Scrum è un framework agile utilizzato per lo sviluppo e la gestione dei progetti, soprattutto nel settore IT. Uno degli obiettivi era mostrare la differenza tra l'approccio a cascata e i metodi agili. Una caratteristica importante di Scrum sono i diversi ruoli:

Product Owner: responsabile della definizione e della definizione delle priorità dei compiti nel backlog del prodotto, sulla base dei requisiti del cliente e dell'azienda.

Scrum Master: responsabile dell'attuazione dei principi di Scrum e del supporto al team nella risoluzione dei problemi.

Development Team: il team di professionisti responsabili della realizzazione di prodotti incrementali e potenzialmente spedibili.

Questi ruoli sono in costante dialogo tra loro e lavorano attraverso i compiti del backlog. A differenza dell'approccio a cascata, questo permette al prodotto di ricevere nuove funzionalità ciclicamente e non tutto viene rilasciato in una volta sola.

Questi ruoli sono in costante dialogo tra loro e lavorano attraverso i compiti del backlog. A differenza dell'approccio a cascata, questo permette al prodotto di ricevere nuove funzionalità ciclicamente e non tutto viene rilasciato in una volta sola.Grazie allo scambio costante, è possibile reagire in modo molto più flessibile agli errori o alle discrepanze.

Nella parte pratica, abbiamo formato dei gruppi per i prossimi progetti Python del nuovo anno. I gruppi hanno problemi diversi e noi abbiamo il compito di definire i diversi compiti per il backlog del progetto. Nel corso del nuovo anno li affronteremo in modo simile a Scrum. La classe ha avuto un'impressione positiva di Scrum e non vede l'ora di metterlo in pratica all'inizio del 2024.

di Dominik, studente junior specialista di sistemi ICT

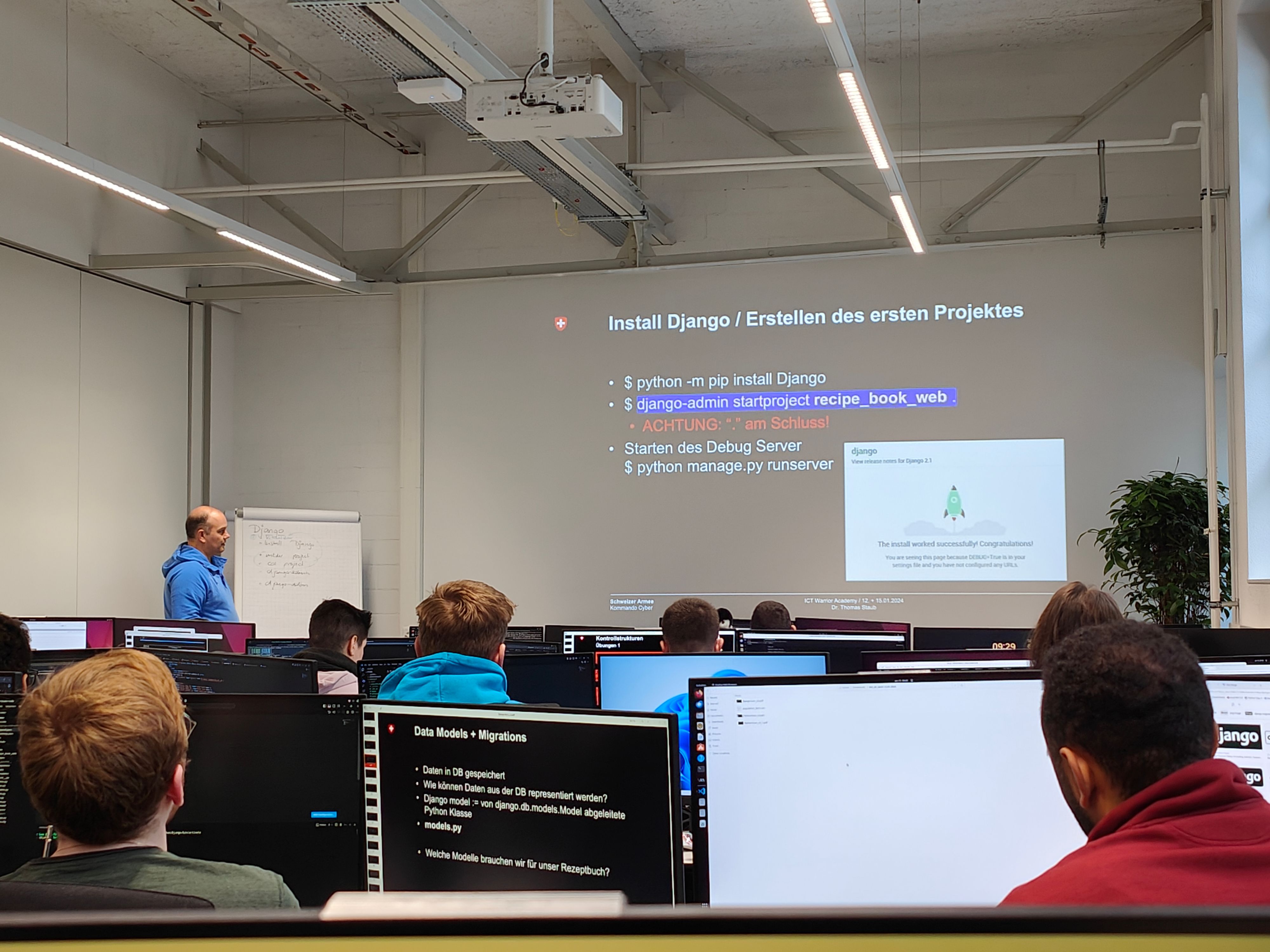

Il modulo Python, uno dei più estesi del corso junior, comprendeva una settimana e mezza di lezioni e due settimane e mezza di project work. Sotto la guida di Thomas Staub, i partecipanti hanno appreso i concetti base e avanzati di Python e il framework web Django. In progetti di gruppo intensivi, hanno sviluppato applicazioni web, imparato a lavorare in gruppo e migliorato le loro capacità di programmazione.

Introduzione

Il modulo Python è stato il blocco più grande del nostro programma di formazione fino ad oggi. Si trattava di una settimana e mezza di lezioni e di due settimane e mezza di progetti. Tutti erano entusiasti di affrontare questo modulo, perché sapevano quanto Python fosse importante e potente come linguaggio di programmazione.

Il corso

Sotto la guida di Thomas Staub, il nostro stimato leader e docente, abbiamo iniziato il nostro viaggio intensivo nel mondo della programmazione Python. All'inizio abbiamo affrontato concetti di base come variabili e funzioni. Ma quando si è trattato di manipolare i file, anche i più esperti hanno iniziato ad avere dubbi. È diventato subito chiaro che ChatGPT sarebbe stato il nostro migliore amico nelle settimane successive. Soprattutto quando ci siamo trovati di fronte alla ricorsione e abbiamo dovuto risolvere il problema di Hanoi.

Ogni capitolo del corso è stato integrato da esercizi pratici. Questi esercizi venivano poi discussi in classe, con qualcuno che andava in prima linea a presentare la propria soluzione. Più complesso era il problema, più vivaci erano le discussioni. Verso la fine della prima settimana, ci siamo concentrati sulla programmazione orientata agli oggetti. L'introduzione delle funzioni map, filter, reduce e lambda ci ha posto di fronte a nuove sfide.

Ogni capitolo del corso è stato integrato da esercizi pratici. Questi esercizi venivano poi discussi in classe, con qualcuno che andava in prima linea a presentare la propria soluzione. Più complesso era il problema, più vivaci erano le discussioni. Verso la fine della prima settimana, ci siamo concentrati sulla programmazione orientata agli oggetti. L'introduzione delle funzioni map, filter, reduce e lambda ci ha posto di fronte a nuove sfide.All'inizio della seconda settimana, Thomas ci ha presentato il framework web Django. Per molti di noi Django era una novità, ma grazie alla vasta esperienza di Thomas abbiamo fatto rapidi progressi. L'apprendimento di questo framework ci ha preparato per il nostro imminente progetto e ha ampliato la nostra comprensione del moderno sviluppo di applicazioni web.

Il progetto

Dopo una settimana e mezza di apprendimento intensivo, è iniziata la nostra sfida più grande: sviluppare un'applicazione web in gruppi di quattro o cinque persone entro due settimane. Un gruppo ha sviluppato un software per la gestione della biblioteca, ad esempio, mentre un altro ha sviluppato un software per la gestione delle camere. Questa avventura ha richiesto non solo competenze di programmazione, ma anche un alto grado di organizzazione e lavoro di squadra.

L'utilizzo di GIT per la gestione delle versioni ha rappresentato una sfida all'inizio, soprattutto per quanto riguarda l'unione del codice. A volte si perdevano righe di codice perché non si capiva bene il concetto di fusione in GIT. Tuttavia, queste esperienze sono state preziose e istruttive. Alla fine del progetto, non solo abbiamo ampliato le nostre conoscenze di Python, ma abbiamo anche migliorato le nostre capacità relazionali.

L'utilizzo di GIT per la gestione delle versioni ha rappresentato una sfida all'inizio, soprattutto per quanto riguarda l'unione del codice. A volte si perdevano righe di codice perché non si capiva bene il concetto di fusione in GIT. Tuttavia, queste esperienze sono state preziose e istruttive. Alla fine del progetto, non solo abbiamo ampliato le nostre conoscenze di Python, ma abbiamo anche migliorato le nostre capacità relazionali.Tutti i membri del gruppo hanno contribuito con le loro forze per ottenere il miglior risultato possibile. Il lavoro del progetto è stato intenso ma molto gratificante. Ci ha insegnato l'importanza del lavoro di squadra, della comunicazione e del superamento delle sfide insieme. Questo si è riflesso anche nelle presentazioni che abbiamo fatto alla fine dei nostri progetti.

La presentazione del nostro progetto è stata un piccolo progetto in sé, poiché dovevamo presentare il nostro prodotto nel modo migliore possibile. Ci sono stati giochi di ruolo, dimostrazioni originali e visualizzazioni belle e spiritose. È stato un grande spettacolo.

Conclusione

Queste quattro settimane all'ICT Warrior Academy sono state un'esperienza trasformativa. Non solo abbiamo imparato Python e il framework Django, ma abbiamo anche lavorato insieme in modo efficace come squadra. Per divertirci, alcuni di noi hanno persino trascorso le notti al lavoro per lavorare al progetto. Alla fine delle quattro settimane, tutti erano soddisfatti e orgogliosi dei risultati ottenuti.

di Luc, studente specialista di sistemi ICT Junior

I moduli «Container Technology» e «Cyber Security» comprendevano una settimana intensiva con Docker, Kubernetes e CI/CD in Gitlab, seguita da una settimana di sicurezza informatica a casa. I partecipanti hanno imparato a gestire e automatizzare i container e gli aspetti chiave della sicurezza informatica attraverso corsi online ed esercizi pratici, che sono stati testati negli esami finali.

Container

Dopo essere entrati in contatto per la prima volta con le tecnologie dei container durante il corso Red Hat System Administration nelle settimane 47-49, abbiamo avuto l'opportunità di trascorrere una settimana di lavoro intensivo con Docker, Kubernetes e CI/CD su Gitlab. Abbiamo iniziato conoscendo Docker. Docker può essere considerato come una nave da carico che può trasportare diversi container. Questi container contengono applicazioni software con le loro dipendenze. Come i container standardizzati nel settore dei trasporti, i container Docker sono portatili e possono essere facilmente spostati tra gli host del server.

Per caricare e distribuire i container sulle navi da carico, abbiamo bisogno di una gru portuale. Il secondo giorno ci siamo quindi concentrati su Kubernetes, che assume questo ruolo nell'ambiente software. Kubernetes gestisce il carico, lo distribuisce ai nodi server esistenti e lo scala secondo le necessità. Michael ci ha introdotto a questo argomento talvolta complesso con esempi ben congegnati.

Per caricare e distribuire i container sulle navi da carico, abbiamo bisogno di una gru portuale. Il secondo giorno ci siamo quindi concentrati su Kubernetes, che assume questo ruolo nell'ambiente software. Kubernetes gestisce il carico, lo distribuisce ai nodi server esistenti e lo scala secondo le necessità. Michael ci ha introdotto a questo argomento talvolta complesso con esempi ben congegnati.Infine, abbiamo visto le pipeline CI/CD su Gitlab. Questo argomento ci è stato mostrato da Jonas Felix, dato che Michael purtroppo non ha potuto essere presente. Queste pipeline sono simili al profilo professionale di un lavoratore portuale. Testano, costruiscono e confezionano il software desiderato in container. Gitlab controlla le gru del porto (Kubernetes) e le usa per distribuire i container costruiti alle navi da carico (ambienti Docker). Abbiamo tutti completato con successo la settimana ad alta intensità di apprendimento con un esame.

Cybersécurité

La maggior parte della settimana di cybersecurity si è svolta a casa. Poiché non l'avevamo mai fatto prima, è stata una buona esperienza vedere come funziona da casa. Da quello che abbiamo sentito in classe, la maggior parte di noi ha avuto esperienze positive di lavoro da casa.

Ma torniamo all'argomento: la sicurezza informatica. Annina ci ha dato un piano di lavoro che dovevamo completare entro venerdì. Il piano consisteva in diverse parti e argomenti. In realtà, erano tre:

- Corsi LMS sulla sicurezza informatica

- lezioni ufficiali di Splunk sulla sicurezza informatica e sul ruolo di Splunk

- Corsi pfSense in preparazione alla settimana del Cyber Training Range (CTR).

Poiché questi argomenti erano molto interessanti, è stato facile per noi lavorare e imparare. Venerdì abbiamo sostenuto un esame sulla cybersecurity, che riguardava più che altro gli aspetti teorici della cybersecurity. Ma gli aspetti pratici della settimana dell'home office, come i comandi di Splunk, non sono stati appresi invano solo perché non sono stati richiesti all'esame. Potremo comunque applicarli in un corso di monitoraggio.

Nel complesso, sono state due settimane varie e stimolanti. Grazie di cuore.

di Jan, studente specialista di sistemi ICT Junior

Vi state chiedendo cosa fare dopo la formazione come specialista di sistemi ICT? Una possibilità è quella di lavorare in un Security Operations Centre (SOC). In questo blog post, vorrei darvi una panoramica delle mie esperienze come stagista in un SOC e mostrarvi quanto questo mondo possa essere stimolante e istruttivo.

Un SOC è un tipo di centro di monitoraggio in cui tutti i sistemi IT rilevanti per la sicurezza sono monitorati e protetti dalle minacce interne ed esterne. Un SOC Tier 1 è la prima linea di difesa del DDPS contro le minacce informatiche. È qui che vengono riconosciute, analizzate e, se necessario, affrontate le attività sospette. In qualità di membro del team Tier 1, il mio ruolo consisteva nell'esaminare gli avvisi, identificare i potenziali incidenti di sicurezza e, se necessario, assegnarli ad analisti esperti.

Il primo giorno nel SOC può essere travolgente. I monitor mostrano una pletora di avvisi e può essere difficile distinguere tra falsi positivi e minacce reali. Ma con il tempo e la guida di colleghi esperti, si impara a riconoscere gli schemi e a prendere le decisioni giuste.

Il primo giorno nel SOC può essere travolgente. I monitor mostrano una pletora di avvisi e può essere difficile distinguere tra falsi positivi e minacce reali. Ma con il tempo e la guida di colleghi esperti, si impara a riconoscere gli schemi e a prendere le decisioni giuste.Una delle lezioni più importanti che ho imparato è l'importanza del lavoro di squadra. La collaborazione è essenziale in un SOC. Riunioni regolari permettono di condividere le informazioni e di lavorare insieme su casi complessi. Ognuno apporta le proprie competenze e prospettive, il che porta a soluzioni più efficaci.

Un altro aspetto importante della mia esperienza è stata la formazione continua. Il mondo della sicurezza informatica è in continua evoluzione ed è importante rimanere aggiornati. Durante il periodo trascorso in IWA, ho frequentato corsi di formazione per migliorare le mie competenze e imparare nuove tecnologie. Questo investimento nel mio sviluppo professionale ha dato i suoi frutti e mi ha aiutato a essere più sicuro del mio lavoro.

Naturalmente, ci sono state anche delle sfide. Lavorare in un SOC può essere stressante, soprattutto quando si deve rispondere a un potenziale incidente di sicurezza. Richiede un alto livello di attenzione e precisione per poter agire in modo rapido ed efficace. Ma queste sfide mi hanno motivato a fare del mio meglio e a continuare a migliorare.

Naturalmente, ci sono state anche delle sfide. Lavorare in un SOC può essere stressante, soprattutto quando si deve rispondere a un potenziale incidente di sicurezza. Richiede un alto livello di attenzione e precisione per poter agire in modo rapido ed efficace. Ma queste sfide mi hanno motivato a fare del mio meglio e a continuare a migliorare.In conclusione, posso dire che il periodo trascorso come stagista al SOC è stato un'esperienza incredibilmente formativa e gratificante. Non solo ho sviluppato competenze tecniche, ma ho anche appreso importanti soft skills come il lavoro di squadra e la gestione dello stress. A chiunque sia interessato a una carriera nel campo della sicurezza informatica, consiglio vivamente di esplorare questo mondo entusiasmante e di sfruttare le opportunità disponibili.

Spero che le mie esperienze vi abbiano dato un'idea della vita di un guerriero dell'ICT e vi abbiano ispirato a seguire la vostra strada nel mondo dell'informatica.

di Marco, studente specialista di sistemi ICT Junior

Abbiamo potuto svolgere il nostro stage in diversi reparti nel corso di 4 settimane. C'è stata una sorta di sessione di speed dating in cui abbiamo potuto conoscere i diversi dipartimenti. Abbiamo poi potuto indicare le nostre preferenze per il corso Junior ICT System Specialist e per i dipartimenti. Alla fine ho svolto il mio stage nel reparto «Deployment of Critical Infrastructure ICT».

Prime esperienze nel campo del deployment ICT

Prime esperienze nel campo del deployment ICT

Lunedì ho iniziato il mio tirocinio nell'area ICT (Critical Infrastructure Deployment). ICT sta per tecnologia dell'informazione e della comunicazione. Il Critical Infrastructure Deployment ICT sta costruendo la nuova piattaforma di digitalizzazione per le forze armate.Il mio team «Security and Gateways» si è inizialmente concentrato sui dispositivi chiave. I dispositivi chiave consentono di stabilire una connessione criptata tra due punti. Nel pomeriggio ci siamo concentrati sui diodi di dati e sulla preparazione dell'imminente pianificazione PI. La pianificazione PI è una riunione che si tiene in tutto il dipartimento. In questa riunione vengono pianificate le prossime 10 settimane dei singoli team.

Apprendimento intensivo durante la pianificazione PI

Apprendimento intensivo durante la pianificazione PI

I due giorni successivi sono stati dedicati alla pianificazione del PI. Abbiamo visitato diversi reparti dell'Einsatz IKT. Questo ci ha permesso di conoscere il lavoro quotidiano dei vari team.Introduzione alle tecnologie segrete

I due giorni successivi sono stati dedicati alla pianificazione del PI. Abbiamo visitato diversi reparti dell'Einsatz IKT. Questo ci ha permesso di conoscere il lavoro quotidiano dei vari team.Approfondimento sul reparto «Gestione e funzionamento dei servizi IT».

Dopo Pasqua, ho avuto l'opportunità di conoscere il reparto «IT Service Management and Operation». Questo reparto è relativamente nuovo ed è responsabile di tutta l'assistenza informatica e della gestione della nuova piattaforma di digitalizzazione. Ho partecipato a diverse riunioni, tra cui la creazione del concetto di funzionamento di un service desk.Fare esperienza con le infrastrutture critiche

Nelle due settimane successive ho lavorato a Kloten e a Emmen nel settore delle infrastrutture critiche. Le infrastrutture critiche sono sistemi particolarmente resistenti che vengono preparati per le crisi. Qui ho esplorato le sedi della rete di comando e controllo svizzera (una rete che deve essere disponibile in tutte le situazioni) insieme ai dipendenti e ho contribuito a risolvere vari incidenti in loco, compresa l'installazione di nuovi ventilatori e dispositivi di rete.Conclusioni

Sebbene il lavoro nelle infrastrutture critiche sia stato molto istruttivo, ho trovato particolarmente affascinante la gestione dei servizi e delle operazioni IT. Purtroppo, in molte aree non mi è stato permesso di scattare foto per motivi di sicurezza.Lo stage mi ha fornito preziose intuizioni ed esperienze nel mondo della sicurezza ICT e mi ha mostrato quanto siano varie le sfide in questo settore.

di Tobias, studente specialista di sistemi ICT Junior

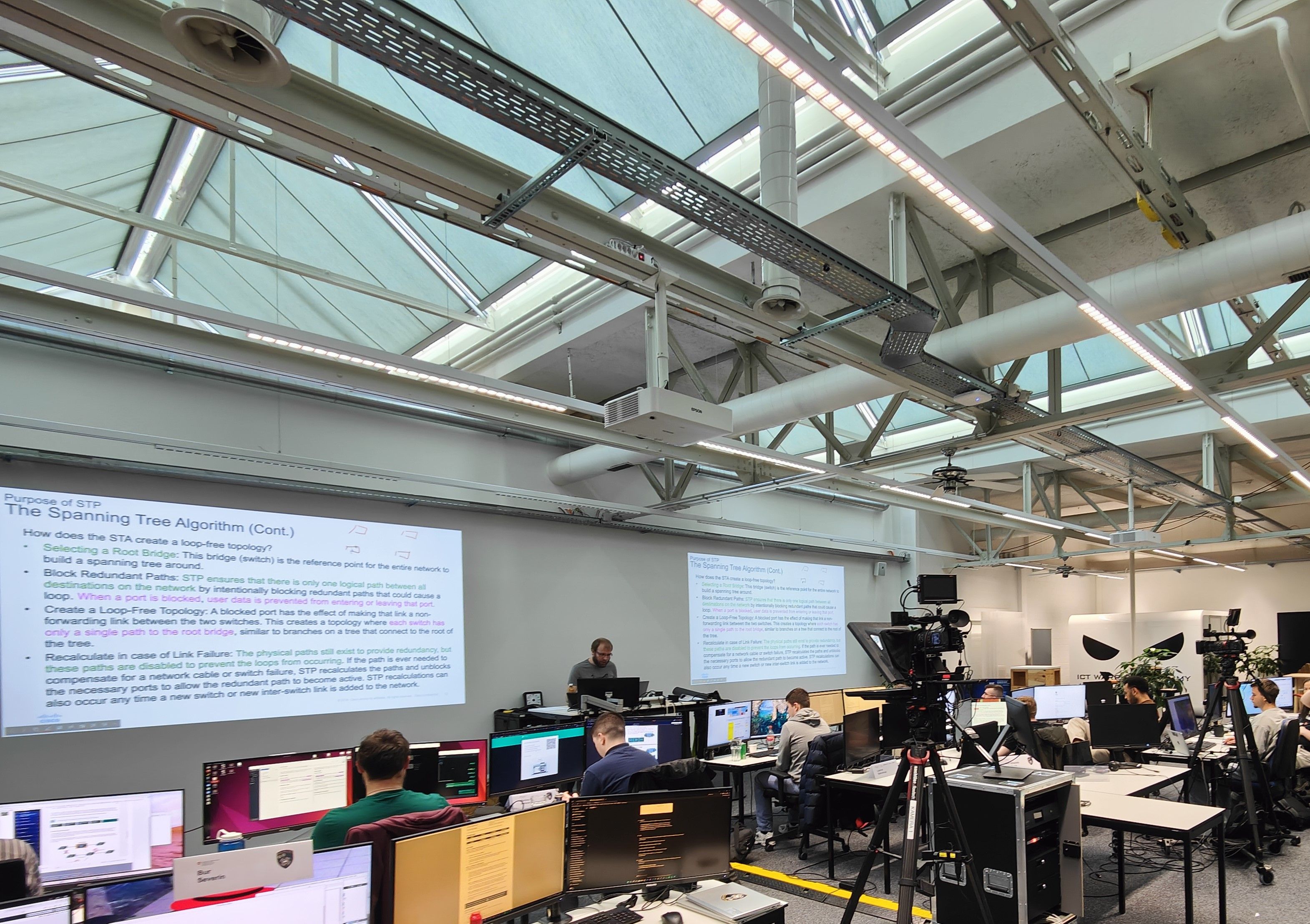

Dal 29 aprile al 24 maggio 2024 abbiamo avuto il piacere di partecipare al corso Cisco CCNA presso l'IWA. Questa formazione intensiva è stata una sfida straordinaria, in quanto abbiamo affrontato l'intero programma di studi CCNA in poche settimane, una quantità di materiale che normalmente viene distribuita su tre semestri presso la Scuola universitaria professionale di Lucerna HSLU.

Un'avventura impegnativa

Un'avventura impegnativa

È stato chiaro fin dall'inizio che questo corso non era per i deboli di cuore. La quantità di materiale che abbiamo dovuto trattare in un lasso di tempo così breve è stata schiacciante. Ogni fase del corso si è conclusa con un test teorico e pratico con il packet tracer, che ha sottolineato l'importanza di quanto appreso. Inoltre, siamo stati tenuti sotto controllo con regolari test di revisione per assicurarci di aver compreso e interiorizzato il materiale.Argomenti trattati

Durante il corso sono stati trattati diversi argomenti, tra cui- Elementi essenziali di rete: introduzione alle reti, diversi tipi di rete e topologie.

- Elementi essenziali di switching, routing e wireless: configurazione e gestione di switch e router, concetti base di wireless.

- Indirizzamento IP: comprensione e applicazione degli schemi di indirizzamento IPv4 e IPv6.

- Sicurezza di rete: fondamenti della sicurezza di rete, implementazione di misure e protocolli di sicurezza.

- Automazione e programmabilità: fondamenti dell'automazione di rete e utilizzo di script per la gestione della rete.

- Accesso e connessioni di rete: Tecniche di connessione e gestione di reti e dispositivi.

Gli aspetti positivi

Nonostante le enormi richieste, ci sono stati molti aspetti positivi. I nostri docenti sono stati eccellenti, sia dal punto di vista professionale che personale. Si sono sempre presi il tempo necessario per rispondere alle nostre domande e ci hanno sostenuto ogni volta che hanno potuto. Anche la struttura del corso era molto ben congegnata. I contenuti erano chiari e ben strutturati, il che ci ha aiutato a mantenere una visione d'insieme anche quando il materiale diventava complesso. Anche l'organizzazione del corso è stata esemplare, tanto che tutto si è svolto in modo fluido ed efficiente. Gli aspetti negativi

Gli aspetti negativi

Tuttavia, ci sono state anche alcune sfide che non dovrebbero passare inosservate. Lo svantaggio maggiore è stata l'enorme quantità di materiale che abbiamo dovuto trattare in un lasso di tempo così breve. Ciò ha comportato una forte tensione mentale e spesso è stato difficile mantenere la motivazione. Inoltre, non abbiamo avuto l'opportunità di lavorare in un vero ambiente di laboratorio. Anche se i dispositivi Cisco, come gli switch e i router, erano presenti sul posto, non abbiamo mai potuto utilizzarli veramente. Questo è stato un grande svantaggio, perché il lavoro pratico è una parte essenziale del processo di apprendimento.Conclusioni

In sintesi, il corso Cisco CCNA presso l'IWA è stato un'esperienza entusiasmante e istruttiva. Abbiamo imparato molto e siamo stati seguiti da docenti eccellenti. Tuttavia, i tempi stretti e la grande quantità di materiale hanno reso il corso molto impegnativo e faticoso. Nonostante queste sfide, siamo orgogliosi di aver superato questo corso intensivo e ci sentiamo ben preparati per i futuri compiti nel mondo dell'IT.Il corso non solo ci ha aiutato a crescere professionalmente, ma ha anche rafforzato la nostra capacità di recupero e la nostra resistenza. Con queste preziose esperienze alle spalle, possiamo guardare al futuro con motivazione e fiducia.

di Onur, studente specialista di sistemi ICT Junior

Per gli amministratori di sistema è essenziale monitorare e registrare i propri sistemi e applicazioni per garantire un funzionamento senza problemi e riconoscere i problemi in una fase iniziale. Abbiamo imparato questo e altro nel corso «Monitoring & Logging». Durante l’esercizio Cyber Training Range II, la Squadra Blu ha difeso le infrastrutture critiche contro la Squadra Rossa..

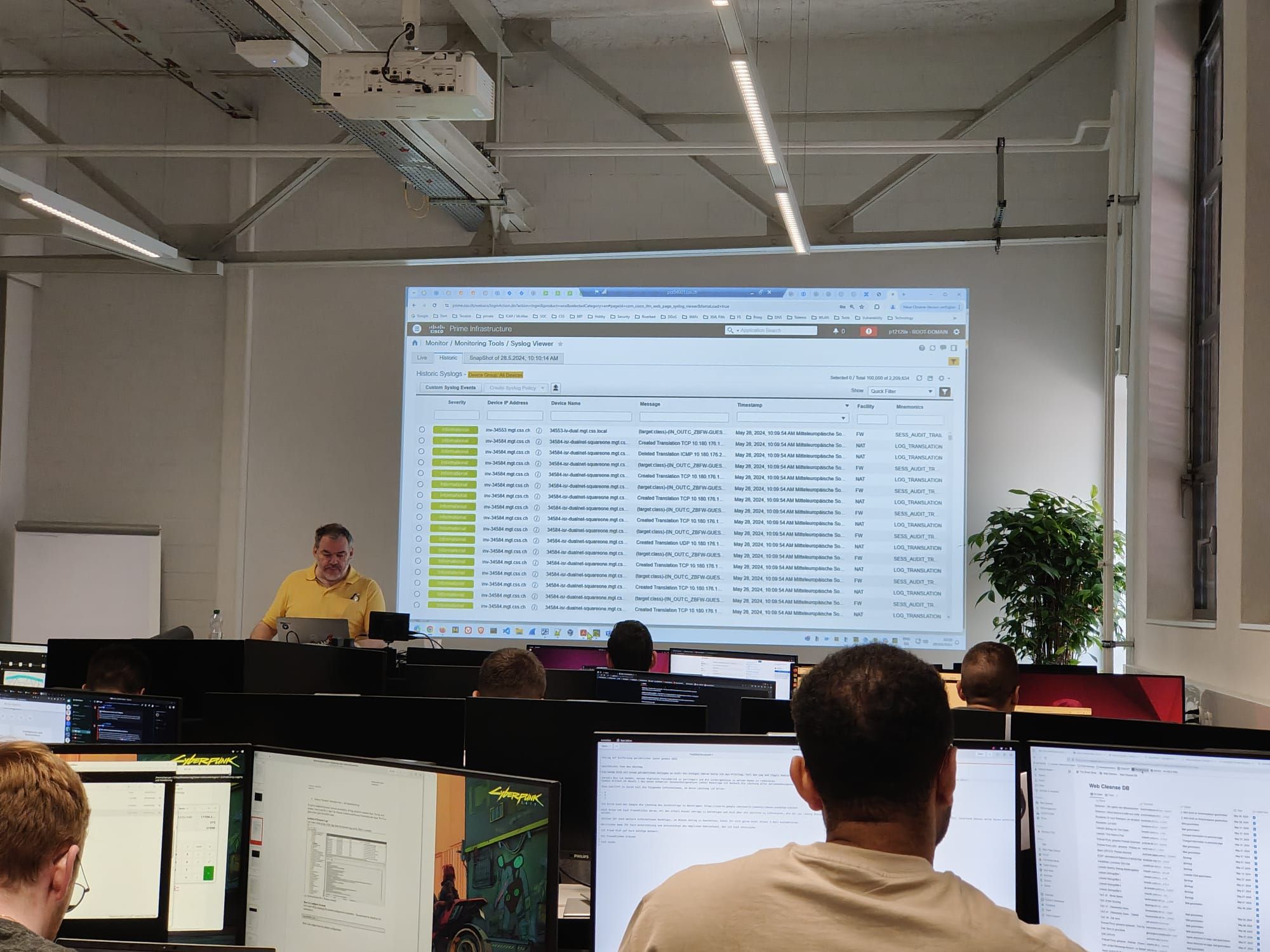

Il 27 maggio 2024, il nostro docente Peter Infanger ci ha fornito un'introduzione completa ai concetti di monitoraggio e registrazione. Per quindici giorni ha spiegato l'importanza di queste tecnologie con interessanti paragoni su temi d’attualità. Abbiamo imparato le nozioni di base, come l'importanza del monitoraggio in tempo reale e i vantaggi di un sistema di monitoraggio ben funzionante.

Una parte essenziale del monitoraggio e della registrazione è l'integrazione di diverse fonti di dati. Nel secondo giorno di corso, ci siamo concentrati sulla lettura e sull'interpretazione dei log di sistema e dei log in ambienti Windows e Linux con l'aiuto dei sensori Sysmon e Splunk. Abbiamo anche imparato ad aggiungere manualmente i file di log ed a estrarre le informazioni rilevanti come campi con l'aiuto di filtri regex.

Un'elaborazione efficiente dei dati è necessaria per ottenere informazioni preziose dai dati di monitoraggio raccolti. Abbiamo imparato metodi e strumenti per pulire, trasformare e preparare i dati per l'analisi. Questo è fondamentale per ottenere risultati significativi.

Il corso ha anche introdotto vari strumenti di analisi e visualizzazione che possono essere utilizzati per il monitoraggio e la registrazione. È stata spiegata l'importanza di dashboard, diagrammi e metriche per visualizzare i dati in modo comprensibile e significativo. Naturalmente, l'intelligenza artificiale non deve essere trascurata quando si tratta di automatizzare la raccolta e l'elaborazione dei dati. Con il suo aiuto è possibile analizzare grandi quantità di dati ed estrarre rapidamente le informazioni più importanti.

Un momento particolare del corso è stato il trattamento dettagliato di Prometheus e Grafana. Prometheus è un sistema di monitoraggio open source, mentre Grafana è uno strumento ampiamente utilizzato per la visualizzazione dei dati di monitoraggio. Abbiamo imparato ad installare e utilizzare questi strumenti per ottenere preziose informazioni sulle prestazioni del sistema e ottimizzare il monitoraggio.

Un momento particolare del corso è stato il trattamento dettagliato di Prometheus e Grafana. Prometheus è un sistema di monitoraggio open source, mentre Grafana è uno strumento ampiamente utilizzato per la visualizzazione dei dati di monitoraggio. Abbiamo imparato ad installare e utilizzare questi strumenti per ottenere preziose informazioni sulle prestazioni del sistema e ottimizzare il monitoraggio.Dall'11 al 13 giugno, c'è stata una breve pausa nel corso di monitoraggio e registrazione per svolgere il secondo corso Cyber Training Range. In primo luogo, abbiamo preparato un rapporto sulla situazione iniziale dello scenario dato in esercizio. Poi, abbiamo condotto una ricognizione della rete per identificare indirizzi IP, porte, record DNS e altre caratteristiche della rete di esercitazione e creare un piano di rete. Utilizzando questo piano e l'analisi dello scenario, siamo stati in grado di completare una Cyber 9-Line (i 9 punti più importanti in un incidente informatico), che consente una risposta rapida agli attacchi informatici. Con queste intuizioni e il framework MITRE ATT&CK come guida, abbiamo implementato vari avvisi in Splunk per essere preparati all'imminente attacco da parte della direzione del corso. È stato molto interessante vedere quali strumenti sono disponibili per comprendere gli eventi e rispondere rapidamente agli incidenti informatici.

di Sebastian, studente specialista di sistemi TIC Junior

ICT Warrior Academy